Für kleine und mittlere Unternehmen ist eine „gehärtete“ Nextcloud‑Instanz Pflicht, wenn produktiv mit Kundendaten, HR‑Daten oder Finanzunterlagen gearbeitet wird. Sinnvoll ist ein klar definierter, dokumentierter Grundschutz, der konsequent umgesetzt und gepflegt wird.

2FA und sichere Konten

Zwei‑Faktor‑Authentifizierung aktivieren

Für alle Konten mit Admin‑ oder erweiterten Rechten sollte 2FA Pflicht sein (z.B. TOTP‑Apps wie Authy, Aegis oder Hardware‑Tokens).

Starke Passwörter + Policy

Mindestlänge, keine Wiederverwendung bekannter Passwörter und idealerweise Passwort‑Manager vorschreiben; gemeinsam genutzte Admin‑Logins vermeiden.

App‑Auswahl und Angriffsfläche

Nur benötigte Apps aktivieren

Jede zusätzliche App erhöht die Angriffsfläche und den Administrationsaufwand; „Test‑Apps“ nach Evaluierung wieder deinstallieren statt nur zu deaktivieren.

Regelmäßige App‑Reviews

In festen Abständen prüfen: Welche Apps werden noch genutzt? Gibt es bekannte Sicherheitsprobleme oder veraltete Versionen? Nicht gepflegte Apps konsequent entfernen.

Brute‑Force‑Schutz und Zugriffsregeln

Login‑Versuche begrenzen

Mechanismen zur Begrenzung von Fehlanmeldungen aktivieren (z.B. Sperrzeiten, IP‑Rate‑Limiting über Reverse‑Proxy/Firewall).

Geo‑ oder IP‑Filter

Wenn möglich, Admin‑Zugänge oder das komplette Web‑Interface mittels Firewall/Geo‑IP auf relevante Regionen oder Firmen‑IPs beschränken, besonders im reinen Intranet‑Betrieb.

VPN für Admin‑Zugriff

Administrations‑Weboberflächen vorzugsweise nur über VPN oder interne Netze erreichbar machen.

HTTPS und Zertifikate

Nur verschlüsselte Verbindungen

HTTP vollständig auf HTTPS umleiten, kein gemischter Betrieb; dies gilt auch für WebDAV, CalDAV/CardDAV und Mobile‑Clients.

Zertifikate aktuell halten

Automatisierte Zertifikatserneuerung via ACME/Let’s Encrypt oder zentrales Zertifikatsmanagement einsetzen und Ablaufdaten monitoren.

Härtung auf Webserver‑Ebene

Sichere TLS‑Versionen/Cipher‑Suites, HSTS, sichere Cookies und sinnvolle Security‑Header (CSP, X‑Frame‑Options etc.) auf Webserver/Reverse‑Proxy durchsetzen.

Logging und Log‑Aufbewahrung

Zentrales Logging

Nextcloud‑Logs nicht nur lokal im Webroot liegen lassen, sondern idealerweise an ein zentrales Log‑System (Syslog/SIEM) weiterleiten.

Aufbewahrungsfristen definieren

Abhängig von Compliance‑Vorgaben (z.B. GoBD, ISO/branchenspezifisch) sinnvolle Log‑Retention festlegen und dokumentieren.

Regelmäßige Auswertung

Verdächtige Muster (häufige Fehlanmeldungen, API‑Missbrauch, ungewöhnliche Zugriffszeiten) regelmäßig oder via Alarme prüfen.

Updatestrategie: Stable vs. Wartung

Klares Release‑Ziel

Für KMU hat sich meist die stabile Hauptversion mit regelmäßig eingespielten Wartungs‑Updates bewährt, keine „Experimentier‑Instanz“ im Produktivbetrieb.

Update‑Fenster und Testinstanz

Updates zuerst auf einer Test‑/Staging‑Instanz prüfen (inkl. Apps), dann in definierten Wartungsfenstern produktiv ausrollen, mit vorherigem Snapshot/Backup.

Sicherheits‑Updates bevorzugt

Sicherheitsrelevante Patches mit hoher Priorität einspielen, Funktions‑Upgrades dagegen geplant und begleitet durchführen.

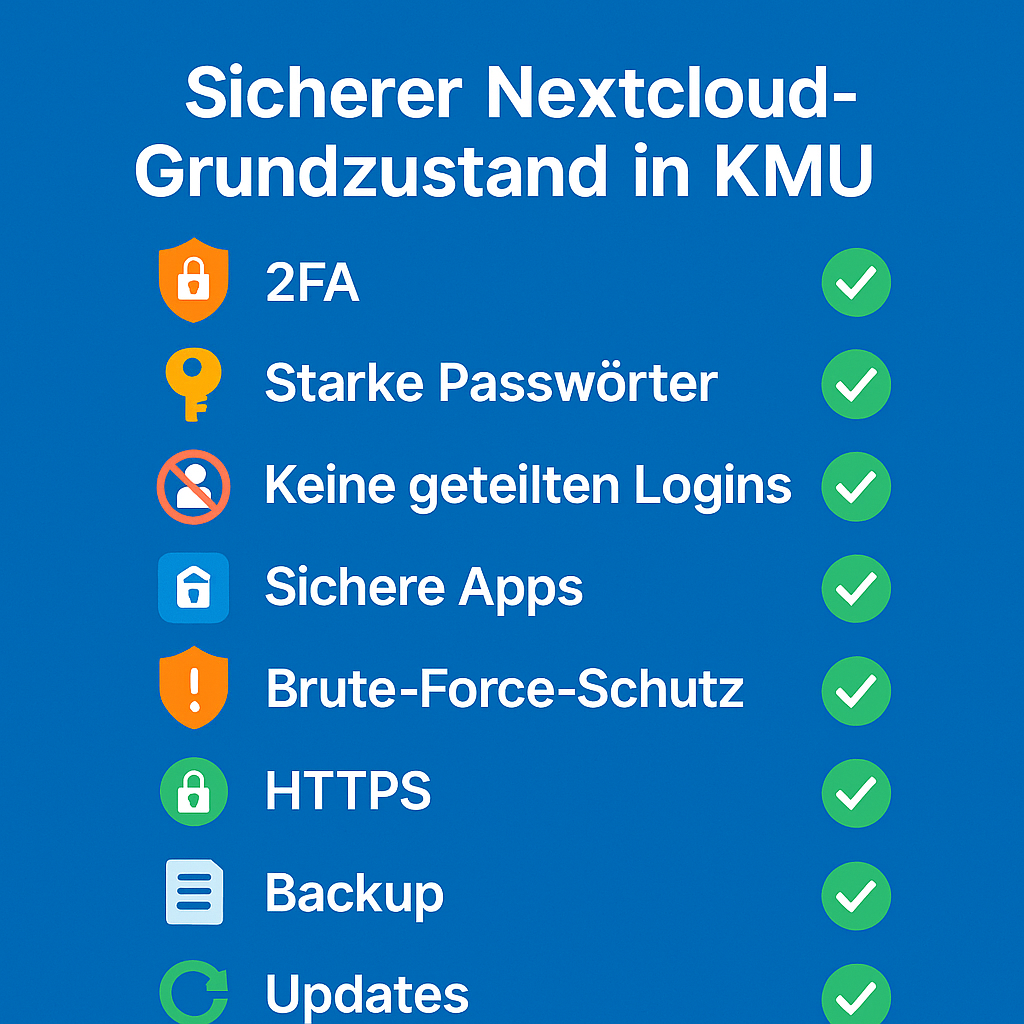

Checkliste „sicherer Grundzustand“

Kurz zusammengefasst, was für eine solide Basis in KMU‑Umgebungen gelten sollte:

- Admin‑Konten mit 2FA, starke Passwörter, keine geteilten Logins.

- Nur benötigte Apps aktiv, regelmäßiger App‑Review.

- Brute‑Force‑Schutz und, wo möglich, IP/Geo‑Einschränkungen oder VPN für Admin‑Zugriff.

- Durchgängig HTTPS mit aktuellen Zertifikaten und gehärteter Webserver‑Konfiguration.

- Regelmäßige, getestete Backups (Files + DB + Config) plus Offsite‑Kopie.

- Zentrales Logging mit definierten Aufbewahrungsfristen und Basis‑Monitoring.

- Dokumentierte Update‑ und Wartungsprozesse (Testinstanz, Wartungsfenster, Rollback‑Plan).

- Kurze, verständliche Richtlinien für Benutzer zu Freigaben, Passwörtern und Umgang mit sensiblen Daten.

Mit diesem Grundschutz ist eine Nextcloud‑Instanz für den typischen KMU‑Einsatz deutlich robuster aufgestellt, ohne übermäßig komplex zu werden.